SSLでの通信が標準化

昨今ではサーチエンジンや主要ブラウザなどでSSL(暗号化)されていないサイトは評価が下がり警告が出されるなど、通信の暗号化はほぼ必須とされてきています。

個人情報をなど守秘情報含む通信となる予約システムにおいて、通常の非暗号化通信プロトコルHTTPを用いることは、もはやよろしくない通信手段と言えるかもしれません。

SuperSaaSをSSLで利用する

SuperSaaSサービスのURLは標準で「https://」から始まるアドレスであり、そのプロトコルはSSLを用いたHTTPSです。

特に追加設定を行うことなく、デフォルトの状態で暗号化されたSSL通信によるアクセスとなっています。

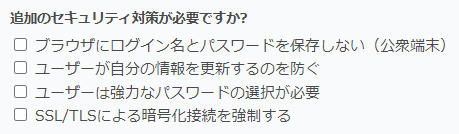

厳格にSSL/TSLを介したセキュアなアクセス設定にする

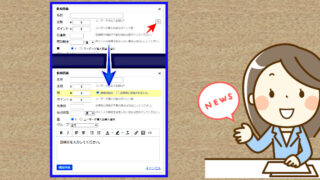

管理メニューのユーザーアクセスコントロールに追加のセキュリティ対策が必要ですかの設定があります。

オプション的な追加セキュリティの設定としてSSL/TLSによる暗号化接続がありますので、チェックを入れることで、HTTPによるリクエストがあっても、そのままHTTPSにリダイレクトすることができます。

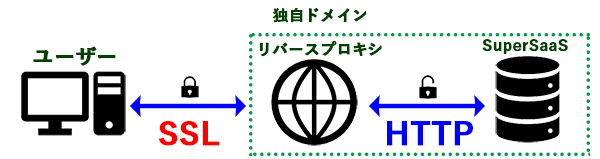

独自ドメインでSuperSaaSを利用している場合

SuperSaaSが提供しているSSL認証は基本的にsupersaasドメインに対して発行されています。

そのため、DNSにより独自ドメインを設定している場合、ドドメイン違いによるSSL認証が不整合となり、詐称の疑いありとして警告されます。

リバースプロキシの活用

独自ドメインの場合、SuperSaaSが提供するSSL認証を用いることができません。

そのため、リバースプロキシを用いることでHTTPSプロトコルでのSSLを介した通信利用が公式からも提案されています。

独自ドメインからSuperSaaSへのHTTPSリクエストの間にリバースプロキシを挟むことで、リバースプロキシとSuperSaaS間こそHTTPアクセスですが、独自ドメインとリバースプロキシ間はSSL通信となります。

リバースプロキシを独自運営することはハードルが高いですし、SSL実現のためだけに利用するのもコスト過剰ですので、手軽なCDNサービスを用いることが推奨されます。

SuperSaaSの公式からも紹介されいるCDNサービスの「cloudflare 」などは無料利用も可能なので手軽な導入にオススメかもしれません。

- Advance

- iframeで埋め込み活用

- 独自ドメインで活用

- SSLでの利用

- ホワイトラベル活用

- オンライン決済サービスの活用

- Paypalの設定

- Stripeの設定

- Squareの設定

- Mollieの設定

- ePayの設定

- PayUの設定

- Paystackの設定

- Mercado Pagoの設定

- その他の決済サービスを利用

- 他サービスとの連携

- 連携サービスの活用

- Make(旧Integromat)

- Zapier

- Pipedream

- Integrately

- SureTriggers

- ZoomやGoogle Meetとの連携

- SuperSaaSのWebhook

- SuperSaaSのAPI

- APIの基本

- アポイントAPI

- ユーザーAPI

- フォームAPI

- インフォメーションAPI

- プロモーションAPI

- APIの活用例